Open-AudIT para Gobierno

Visibilidad de red completa y conformidad con políticas. Autoalojado.

Revisiones de madurez del Essential Eight, auditorías de licencias de software, informes del ciclo presupuestario—los equipos de TI gubernamentales gestionan más obligaciones de conformidad que nunca con los mismos recursos. Open-AudIT se encarga del descubrimiento de activos, la evaluación de políticas y el seguimiento de licencias de forma automática y, como es completamente autoalojado, sus datos no salen nunca de su propia infraestructura.

Con la confianza de organizaciones en todo el mundo

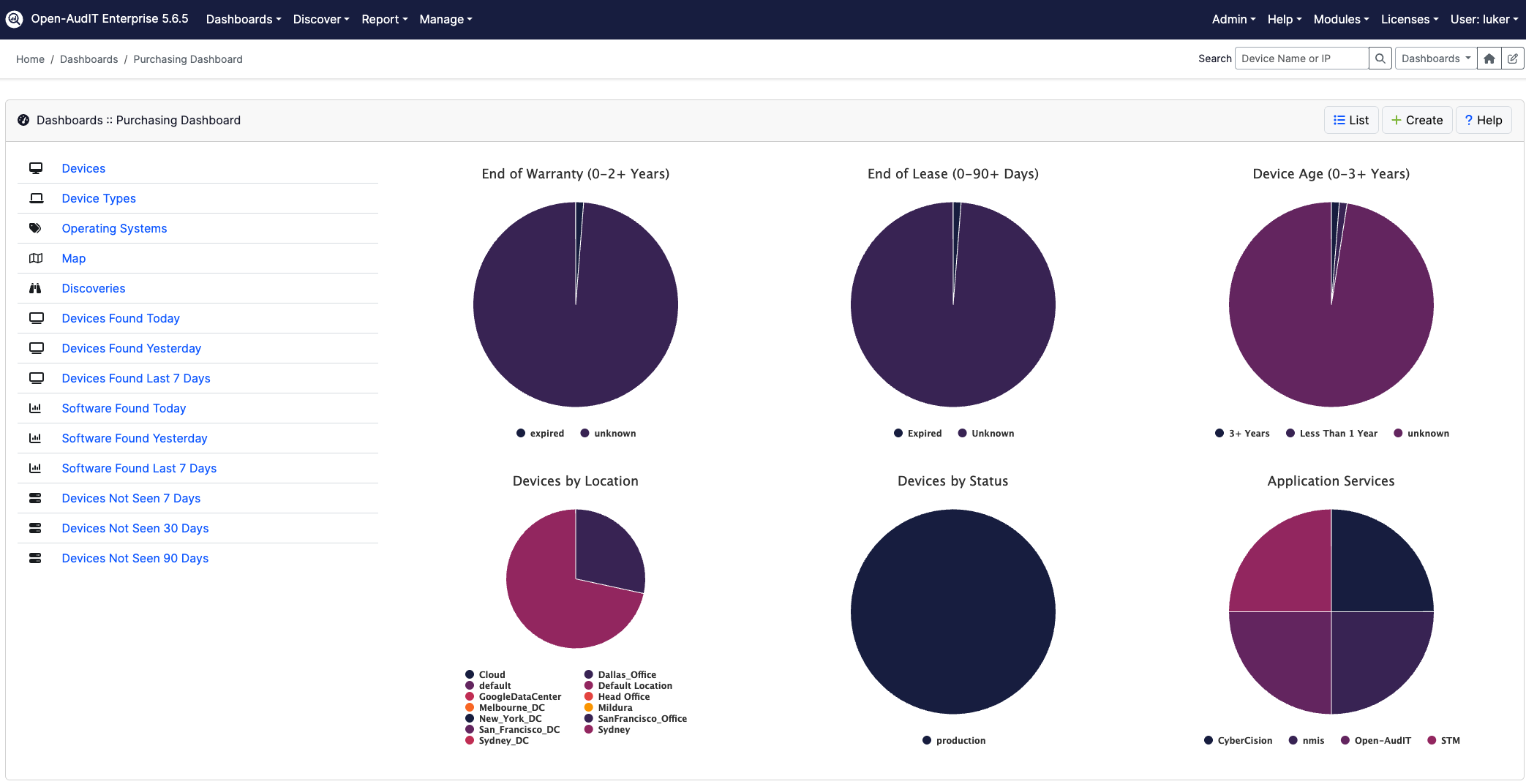

Panel de compras mostrando vencimiento de garantías, estado de arrendamiento y antigüedad de dispositivos en entornos gubernamentales.

- Evaluación de Essential Eight y políticas

- Compare su entorno con los niveles de madurez del ACSC Essential Eight, NIST CSF y CIS Controls. Cuando aparecen brechas, obtiene el detalle a nivel de dispositivo—máquinas específicas, configuraciones concretas—no solo una puntuación resumen.

- Auditoría de licencias de software

- Realice un seguimiento de las aplicaciones instaladas, versiones y estado de licencia en todo su entorno. El software sin licencia, las aplicaciones sobreaprovisionadas y cualquier cosa que haya superado su fin de vida útil aparecen en el informe y no en un hallazgo de auditoría.

- Descubrimiento agentless en entornos distribuidos

- Escanee departamentos, agencias y sedes remotas mediante SNMP, SSH y WMI. Sin agentes que desplegar, sin interrupciones en las operaciones en curso.

- Registro completo de cambios

- Cada cambio en el hardware, software o presencia en la red queda registrado con una marca de tiempo. Ese registro se convierte en su evidencia de auditoría, lista para presentar cuando la solicite su equipo de gobernanza interna o un auditor externo.

- Arquitectura autoalojada y soberanía de datos

- Open-AudIT funciona dentro de su propia infraestructura. Sus datos de activos permanecen en su red y no van a ningún otro sitio, algo que importa cuando gestiona información gubernamental sensible o clasificada.

- Descubrimiento programado e informes automatizados

- Configure los descubrimientos y los informes de conformidad con un calendario y Open-AudIT se encarga del resto. Su equipo recibe instantáneas regulares y consistentes del entorno sin que sea una tarea manual recurrente.

Casos de uso

Para qué lo usan los equipos de TI gubernamentales.

Los equipos de TI gubernamentales usan Open-AudIT en distintos escenarios, desde el seguimiento rutinario de activos hasta la preparación de evidencias para evaluaciones de conformidad formales. Los más habituales son los siguientes.

Evaluación de madurez Essential Eight

Mapee su entorno con las ocho estrategias de mitigación y obtenga evidencias a nivel de dispositivo para cada una. Sabrá dónde cumple el nivel de madurez requerido y dónde no, antes de que llegue un evaluador del ASD a preguntar.

Ver funciones de conformidad →Conformidad de licencias de software

Compare el software instalado con los derechos aprobados. Aplicaciones sin licencia, herramientas no sancionadas, licencias sobreaprovisionadas—Open-AudIT las detecta y le proporciona los datos de conciliación que necesitan sus equipos de finanzas y compras.

Detección de cambios y anomalías

Cuando algo cambia inesperadamente en su red—un dispositivo nuevo, una modificación de configuración, software que no debería estar ahí—Open-AudIT lo señala. Su equipo obtiene un registro claro de qué cambió y cuándo, lo cual facilita la respuesta ante incidentes.

Planificación de compras y ciclo de vida

Registre la antigüedad del hardware, el estado de garantía y las fechas de fin de vida útil para que, cuando llegue la temporada de presupuestos, pueda defender el gasto en renovación con datos concretos y no con estimaciones o argumentos de proveedores.

Inventario multi-agencia y multi-sede

Despliegue un colector en cada sede u organismo y consolide todo en una vista central. La red de cada sede permanece independiente—está agregando el inventario, no centralizando el acceso a la red.

Informes de conformidad listos para auditoría

Genere informes de conformidad alineados a su marco de políticas cuando los necesite, o configúrelos en un calendario para que se ejecuten automáticamente. Cuando llega una auditoría, la evidencia ya está preparada.

Explorar capacidades de informes →Preguntas frecuentes

¿Se puede usar Open-AudIT para evaluar la madurez del Essential Eight?

Sí. Open-AudIT mapea su entorno con las ocho estrategias de mitigación y proporciona evidencias a nivel de dispositivo para cada una. Puede identificar dónde cumple el nivel de madurez requerido y dónde existen brechas antes de las evaluaciones formales del ASD.

¿Dónde se almacenan los datos de activos?

Todos los datos permanecen en su propia infraestructura. Open-AudIT es completamente autoalojado — no hay componentes en la nube ni transferencias de datos externas. Esto cumple con los requisitos de soberanía de datos para información gubernamental sensible y clasificada.

¿Cómo funciona la auditoría de licencias de software?

Open-AudIT registra cada aplicación instalada, número de versión y estado de licencia en todo su entorno. Compara lo instalado con los derechos aprobados y marca automáticamente el software sin licencia, sobreaprovisionado o al final de su vida útil.

¿Open-AudIT admite entornos distribuidos multi-agencia?

Sí. Puede desplegar colectores en cada agencia o sede y agregar los datos en un panel central. La red de cada sede permanece independiente — está agregando el inventario, no centralizando el acceso a la red.

“[Cita de cliente de ejemplo — reemplace con un testimonio real de un equipo de TI gubernamental.]”

¿Listo para ejecutar su primera evaluación de Essential Eight?

Open-AudIT puede tener su entorno escaneado y mapeado contra el Essential Eight en menos de una hora. Descárguelo o reserve una llamada para verlo primero.