Detección de vulnerabilidades y cumplimiento, basados en inteligencia de activos confiable

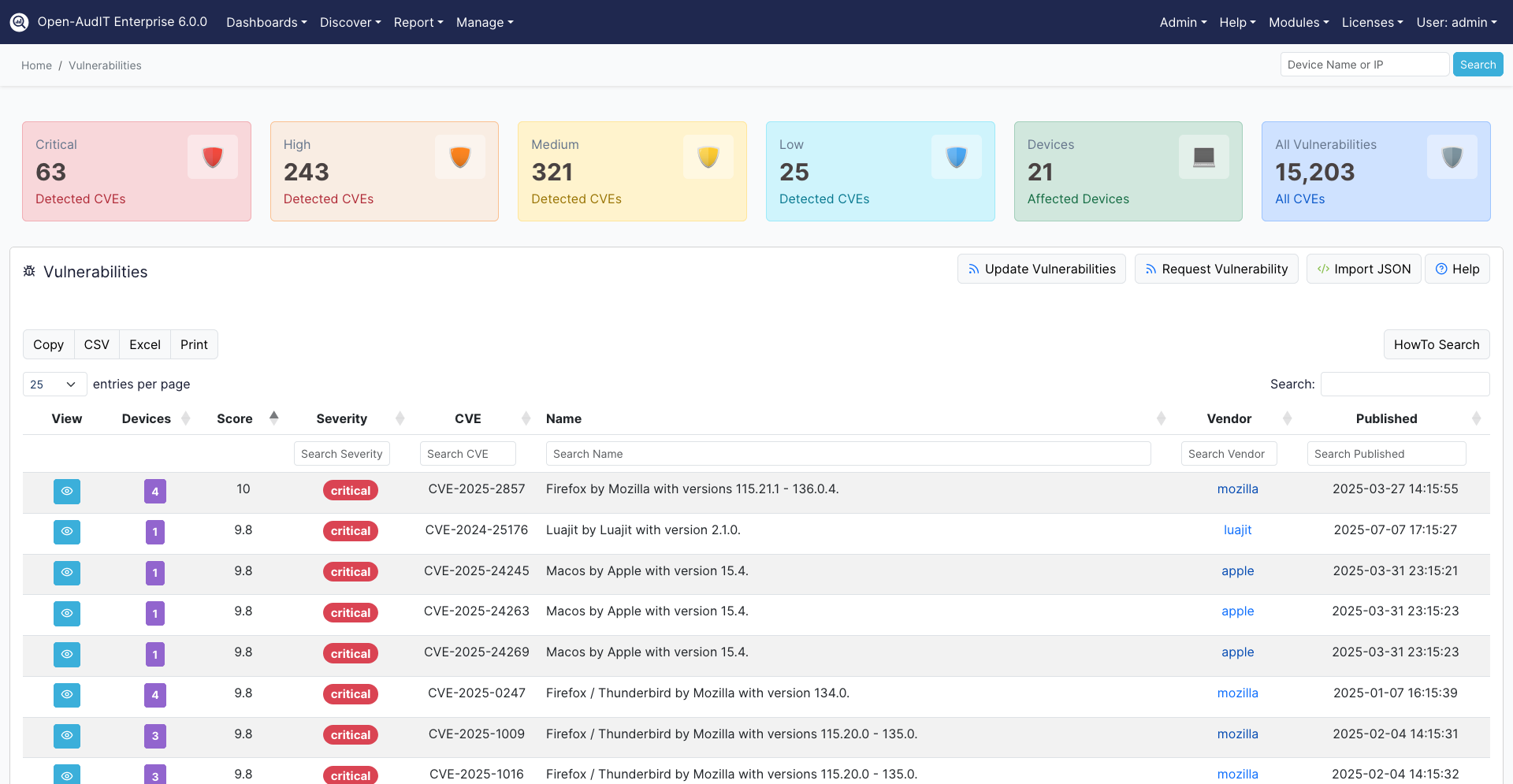

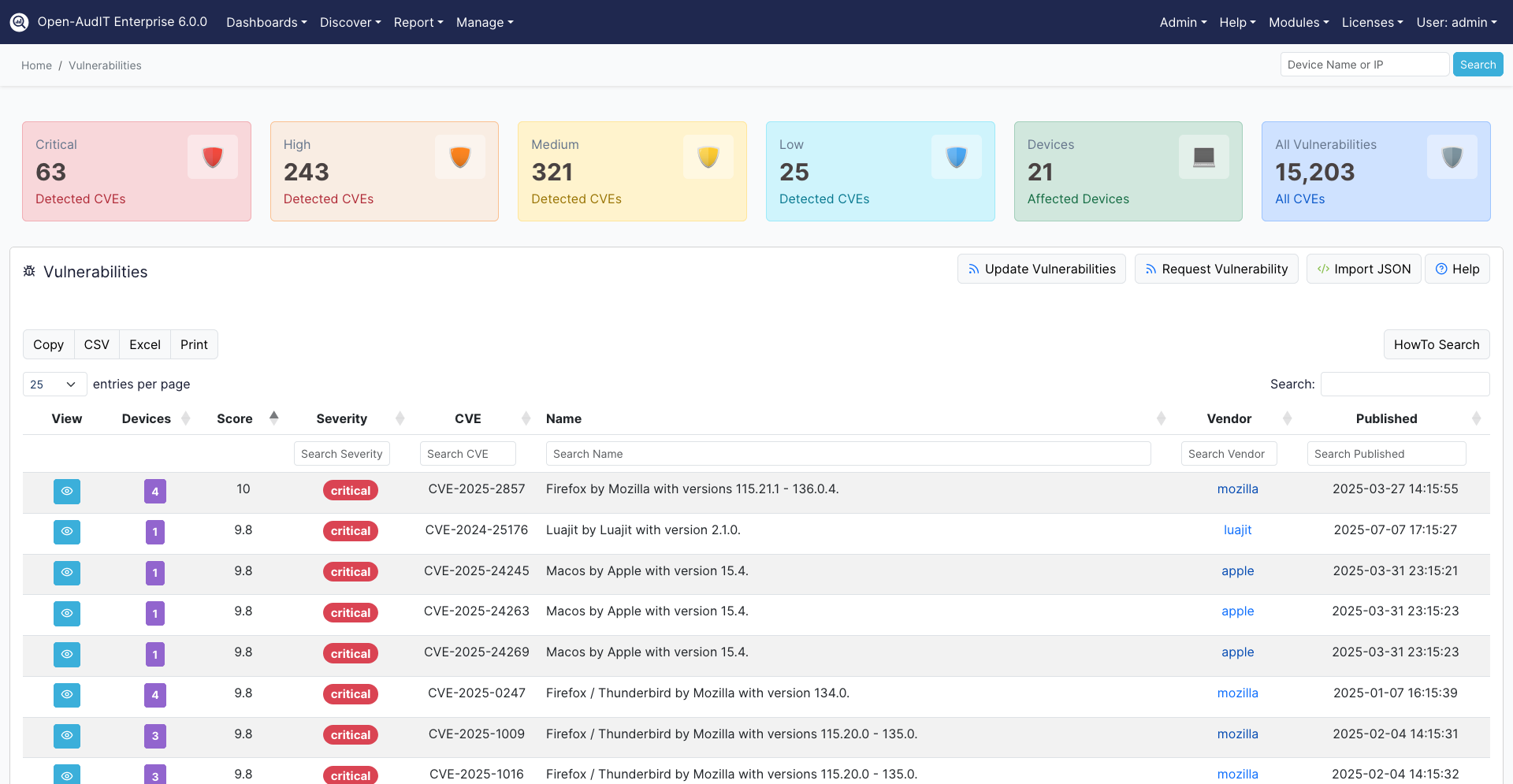

Open-AudIT descubre lo que realmente tiene (hardware, software, versiones), destaca la exposición a vulnerabilidades conocidas y le ayuda a demostrar su postura de seguridad con informes de cumplimiento alineados a políticas.

Diseñado para soportar informes de cumplimiento y seguimiento de postura de seguridad en los principales marcos:

Diseñado para integrarse con su stack de operaciones de TI existente: inventario, monitoreo, mesa de servicio e informes. Vea cómo funciona

Reduzca el riesgo más rápido

Todo lo que necesita para encontrar y corregir la exposición

Convierta el descubrimiento de activos en acción: detecte software vulnerable, priorice lo que importa e informe sobre controles alineados a marcos como Essential Eight, NIST, CIS Controls e ISO/IEC 27001, con paneles claros y aptos para ejecutivos.

- Inventario de software sin agentes para visibilidad de CVE

- Descubra el software instalado y las versiones en todo su entorno para comprender la exposición y responder con confianza.

- Descubrimiento continuo y seguimiento de cambios

- Detecte dispositivos nuevos, faltantes o no autorizados y rastree la desviación de configuración a lo largo del tiempo para reducir los puntos ciegos.

- Informes de cumplimiento alineados a políticas

- Informe sobre controles de seguridad con vistas claras de aprobado/reprobado y evidencia que respalda las conversaciones de gobernanza y auditoría.

- Informes accionables para equipos y liderazgo

- Transforme los hallazgos técnicos en resultados priorizados y compartibles para operaciones de TI, seguridad y partes interesadas de liderazgo.

«Open-AudIT nos brinda una vista clara de lo que está instalado en todo el patrimonio, dónde está nuestra exposición y qué cambió, de modo que la remediación es más rápida y los informes son más sencillos.»

Precios

Precios que crecen con usted

Comience con lo esencial y escale hacia flujos de trabajo avanzados de vulnerabilidades y cumplimiento a medida que crece su entorno.

Prueba Enterprise gratuita

Comience con descubrimiento y visibilidad básica de inventario.

Gratis

- Descubrimiento sin agentes

- Inventario de hardware y software

- Informes básicos

Professional

Más popular

Información operativa para equipos que necesitan flujos de trabajo de seguridad repetibles.

Desde $39 USD por mes

- Informes mejorados y programación

- Seguimiento de cambios y visibilidad de desviaciones

- Exportaciones listas para flujos de trabajo

Enterprise

Gobernanza avanzada, integraciones y escala para entornos más grandes.

Contacte a ventas

- Paneles avanzados e informes basados en roles

- Soporte de integraciones y automatización

- Opciones de soporte y servicios prioritarios

Preguntas frecuentes

- ¿Cómo soporta Open-AudIT la detección de vulnerabilidades?

Open-AudIT construye un inventario preciso de software y activos para que pueda identificar dónde puede existir software vulnerable, priorizar la remediación y producir informes claros para las partes interesadas.

- ¿Necesito agentes en los endpoints?

Open-AudIT está diseñado para descubrimiento sin agentes en muchos entornos, reduciendo la sobrecarga de despliegue mientras mejora la cobertura en todos sus activos de red.

- ¿Qué significa «protección de políticas de cumplimiento» aquí?

Significa mapear el estado de sus activos y configuración en vistas tipo política (controles, brechas, evidencia) para que pueda rastrear la postura a lo largo del tiempo y comunicar el progreso de manera clara.

- ¿Puedo exportar informes para auditorías y actualizaciones de liderazgo?

Sí, Open-AudIT está diseñado para informes compartibles de modo que los equipos puedan comunicar la exposición, los cambios y la postura sin trabajo manual en hojas de cálculo.

- ¿Con qué frecuencia se actualizan los datos de descubrimiento?

El descubrimiento se puede programar según sus necesidades operativas, desde actualizaciones regulares de inventario hasta cadencias más ajustadas para entornos críticos.

- ¿Por dónde empiezo?

Comience ejecutando un descubrimiento y validando la precisión del inventario, luego expanda hacia flujos de trabajo de vulnerabilidades e informes de cumplimiento a medida que crece su cobertura.

Reduzca la exposición. Demuestre la postura. Avance más rápido.

Vea qué está instalado, qué cambió y dónde está expuesto, y luego comparta informes claros que ayuden a los equipos a priorizar la remediación y al liderazgo a rastrear el progreso.