Open-AudIT para Defensa

Sus redes restringidas no pueden permitirse puntos ciegos.

En entornos clasificados y air-gapped no hay margen para el error. Open-AudIT mantiene un inventario completo y actualizado de cada activo en redes restringidas y desconectadas—hardware, software, firmware—sin necesidad de conectividad a internet ni de procesos manuales.

Con la confianza de organizaciones en todo el mundo

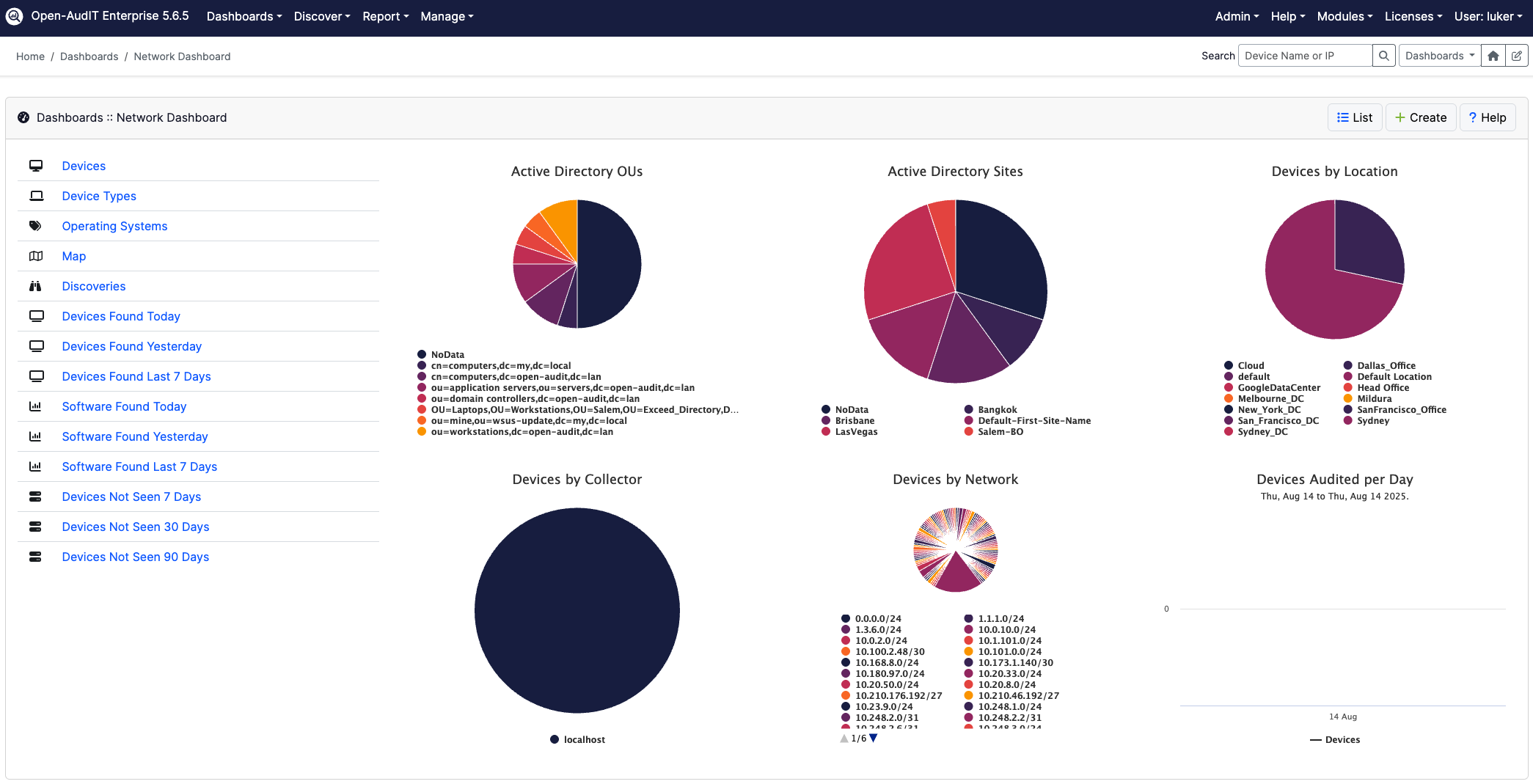

Panel de red mostrando los resultados de descubrimiento de activos en múltiples sedes clasificadas y entornos de Active Directory.

- Despliegue air-gapped y offline

- Completamente en sus instalaciones. Open-AudIT no requiere acceso a internet, no envía datos a ningún servicio en la nube y no se conecta a servidores externos. Todo permanece dentro del límite de su red, incluidos los entornos clasificados y desconectados.

- Descubrimiento agentless y basado en agentes

- Escanee mediante SNMP, SSH y WMI sin tocar los endpoints. Donde necesite datos más detallados, los agentes ligeros se ejecutan en sistemas Windows, Linux y Unix y envían los resultados al mismo inventario.

- Detección de dispositivos no autorizados

- Cuando aparece en la red un dispositivo que no figura en el inventario aprobado, Open-AudIT lo señala. Hardware no autorizado, un endpoint no registrado, un dispositivo SNMP inesperado—lo sabrá sin tener que esperar a la próxima auditoría programada.

- Informes de conformidad DISA-STIG, NIST y CMMC

- Genere informes de conformidad mapeados a DISA-STIG, NIST 800-171, CMMC y ACSC ISM. Todo estructurado y exportable, listo para revisiones de gobernanza interna o para auditores externos que necesitan evidencias, no resúmenes verbales.

- Trazas de auditoría inmutables de cambios y configuración

- Cada cambio de hardware, software y configuración queda registrado con una marca de tiempo. Cuando algo cambia de forma inesperada, dispone de un registro completo: el estado anterior, el estado actual y el momento exacto del cambio.

- Control de acceso basado en roles

- Defina el acceso por unidad, sede o nivel de clasificación para que cada equipo solo vea lo que le corresponde. Cada evento de acceso queda registrado, algo que se agradece cuando los organismos de supervisión piden explicaciones.

Casos de uso

Dónde lo despliegan los equipos de defensa.

Los equipos de TI de defensa usan Open-AudIT en distintos escenarios, desde la supervisión rutinaria de la red hasta la preparación de evidencias para auditorías de conformidad formales. Los más habituales son los siguientes.

Inventario de activos continuo

Mantenga un inventario actualizado de forma continua de cada dispositivo en sus redes restringidas: endpoints, servidores, equipos de red, todo. Cuando aparece un nuevo activo o algo cambia, queda registrado automáticamente en lugar de esperar a la próxima auditoría.

Respuesta ante dispositivos no autorizados

Cuando un dispositivo no reconocido aparece en la red, Open-AudIT lo señala. La detección de cambios funciona de forma continua, así que su equipo tiene la información que necesita para investigar rápidamente en lugar de descubrir el problema en una revisión post-incidente.

Generación de evidencia de conformidad

Genere el informe de conformidad, exporte el paquete de evidencias y entréguelo. Open-AudIT mapea el estado actual de su entorno a DISA-STIG, CMMC y NIST 800-171—sin tener que dedicar semanas a recopilar datos manualmente cada vez que llega un ciclo de auditoría.

Ver funciones de conformidad →Aplicación de líneas base de configuración

Establezca un estándar de configuración. Open-AudIT compara cada dispositivo con él y muestra qué se ha desviado. Es útil para mantener los requisitos de bastionado en toda la flota y detectar desviaciones antes de que se conviertan en un hallazgo de conformidad.

Más sobre líneas base →Planificación del ciclo de vida del hardware

Open-AudIT registra las versiones de firmware, la antigüedad del hardware y el estado de garantía de toda la flota. Cuando llega un ciclo de renovación, dispone de los datos para justificar la decisión—y no estará usando equipos sin soporte que no sabía que existían.

Visibilidad operativa multi-sede

Despliegue colectores en varias sedes, bases u organismos y consolide los datos en una sola vista. Obtiene una imagen completa de todo lo que está en funcionamiento en su infraestructura sin necesidad de presencia física en cada ubicación.

Preguntas frecuentes

¿Open-AudIT funciona en entornos totalmente air-gapped o clasificados?

Sí. Open-AudIT es completamente autoalojado y no depende de la nube en absoluto. Funciona íntegramente dentro del perímetro de su red, incluidos los entornos clasificados y desconectados. Ningún dato sale del perímetro y no se necesita acceso a internet para analizar, auditar o generar informes.

¿Qué marcos de conformidad admite Open-AudIT?

Open-AudIT admite DISA-STIG, NIST 800-171, CMMC, ACSC ISM, Essential Eight y CIS Controls. Los informes de conformidad están estructurados y son exportables, listos para revisiones de gobernanza interna y auditores externos.

¿El producto envía datos a la nube?

No. Open-AudIT funciona en su propia infraestructura y no transmite datos externamente. No hay componentes en la nube, ni telemetría, ni llamadas a API externas. Sus datos de activos permanecen donde usted los almacena.

¿Puede Open-AudIT escanear sin instalar agentes en los endpoints?

Sí. Open-AudIT descubre dispositivos de forma agentless mediante SNMP, SSH y WMI. Donde necesite datos de auditoría más detallados, hay agentes ligeros disponibles para Windows, Linux y Unix, pero son opcionales.

“[Cita de cliente de ejemplo — reemplace con un testimonio real de un cliente del sector defensa.]”

Vea cómo funciona en un entorno restringido

Programe una conversación con el equipo para analizar cómo Open-AudIT gestiona redes clasificadas, despliegues air-gapped e informes de conformidad.